Qué es la acústica forense y cuándo la necesitas

Cuando un caso judicial depende de una grabación —una llamada telefónica, un audio de WhatsApp o el audio de una videovigilancia— entra en juego la acústica forense: el análisis técnico de esa señal para responder a preguntas muy concretas: ¿está manipulada?, ¿la voz coincide con la persona señalada?, ¿se entiende con suficiente calidad para transcribir?, ¿qué pasó realmente en esa conversación?

En mi día a día como Perito Oficial en México, he visto cómo una pericia bien hecha le cambia el rumbo a un expediente. A lo largo del país he participado en más de 50 análisis forenses y el balance de resultados es sólido: 48 juicios favorables en los que el dictamen pericial fue determinante. Eso no ocurre por casualidad: ocurre por metodología, cadena de custodia y por saber unir la acústica con la informática forense.

Hoy gran parte de nuestra vida pasa por celulares, computadoras y videocámaras. Esa realidad me llevó, desde hace más de 10 años peritando, a tecnificar el trabajo con una mirada conjunta: tecnológica y psicológica. Tecnológica para medir, comparar y reproducir procesos; psicológica para entender la variabilidad del habla, el contexto comunicativo y cómo impacta en la identificación del hablante.

¿En qué casos la necesitas?

- Autenticación de audios antes de ofrecerlos como prueba.

- Reconocimiento de voz (verificación e identificación de hablantes).

- Transcripción forense y análisis del contenido lingüístico.

- Restauración de señales para mejorar inteligibilidad (cuando es viable).

- Detección de manipulación y deepfakes de voz.

Si te suena a mucho, no te preocupes: lo ordenamos con método.

Cadena de custodia y preservación digital

La acústica forense sin informática forense es coja. La evidencia nace digital (o se digitaliza) y debe preservarse con rigor desde el minuto uno.

Adquisición: duplicación bit a bit y hash

El primer paso es una adquisición forense correcta: generar una imagen bit a bit (cuando procede) o clonar el archivo original sin alterar su contenido. A cada copia se le calcula un hash (p. ej., SHA-256) para asegurar que nada cambió. Este hash se documenta y acompaña a la evidencia durante todo su ciclo de vida.

Custodia: registro, sellado y trazabilidad

Todo movimiento de la evidencia se registra (quién la recibe, cuándo, por qué), se sella y se asegura la trazabilidad. En la práctica, en México esto implica coordinar con ministerios públicos, defensas y juzgados; mi trabajo a lo largo del país me ha enseñado que los detalles administrativos importan tanto como el espectrograma. Más de una vez he visto casos complicarse por un simple descuido en la etiqueta o por no consignar el hash en tiempo.

Entornos controlados y copias de trabajo

Nunca se trabaja sobre el original: se crean copias de trabajo verificadas. Los análisis, exportaciones y gráficas se guardan con versionado y se citan en el informe pericial. Este orden facilita auditorías y contraperitajes.

En mi experiencia, cuando presento un dictamen con esta trazabilidad completa, los cuestionamientos suelen enfocarse en la interpretación, no en la validez de la evidencia; esa es la mitad de la batalla ganada.

Metodología de análisis acústico forense paso a paso

Un caso típico sigue este pipeline:

- Pre-análisis

- Inteligibilidad y SNR (relación señal-ruido): evalúo si lo que se pretende demostrar es factible con esa calidad.

- Formato y metadatos: reviso codecs, tasas de muestreo y posibles recodificaciones.

- Contexto: quién habla, dónde, con qué dispositivo, a qué distancia del micrófono; la psicología del hablante y la situación comunicativa influyen en timbre, ritmo y prosodia.

- Autenticación

- Búsqueda de cortes, pegados, transcodificaciones y metadatos anómalos.

- Análisis de ruido de fondo y patrones de compresión que delatan ediciones.

- En varios de mis peritajes a nivel nacional, demostrar que “no hubo edición” con evidencia técnica fue lo que abrió la puerta a que el juez valorara el contenido sin dudas.

- Análisis del contenido

- Transcripción forense con convenciones claras (ininteligible, solapamientos, tiempos).

- Léxico y pragmática: lo que se dijo, cómo se dijo y qué implica.

- Reconocimiento de voz

- Ver sección siguiente (verificación vs. identificación) y cómo combino rasgos acústicos (p. ej., espectros, MFCC, formantes) con criterios lingüísticos y contexto.

- Aquí suelo recordar al tribunal: no todas las preguntas se responden con el mismo nivel de certeza; por eso en mis informes diferencio cuidadosamente los grados de conclusión.

- Conclusiones y límites

- Qué afirma la evidencia, con fundamento técnico y márgenes.

- Qué no permite afirmar (por calidad, duración o canal).

- Adjuntos: gráficas, tablas, muestras audio “A/B” y la trazabilidad completa.

Reconocimiento de voz: verificación vs. identificación

El reconocimiento de voz tiene dos rutas:

- Verificación del hablante (speaker verification): pregunta “¿es la misma persona?”. Se compara una muestra cuestionada con una muestra de referencia del sospechoso.

- Identificación del hablante (speaker identification): pregunta “¿quién de esta lista es?”. La muestra se compara contra un conjunto de posibles hablantes.

En mi práctica, ser pionero en tecnificar el peritaje significó no casarme con una sola técnica. Combino métricas acústicas (p. ej., MFCC, LPC, formantes, espectros de largo término) con elementos lingüísticos y psicológicos: idiolecto, patrón rítmico, rasgos prosódicos, e incluso condiciones emocionales que pueden modificar temporalmente la voz.

Importa el canal (teléfono, app de mensajería, ambiente), la duración de la muestra y el mismatch entre grabaciones. Un reconocimiento serio explicita estas variables y su impacto en la fiabilidad. Por eso, cuando el caso lo permite, ofrezco conclusiones graduadas (desde “no sustentado” hasta “altamente consistente”), evitando la falsa seguridad del 100%.

En México, muchos litigios me han pedido “una respuesta cerrada ya”. Mi experiencia de más de 10 años me ha enseñado que educar al tribunal sobre verificación vs. identificación mejora la recepción del informe y, a la postre, los resultados: esa pedagogía técnica es parte de los 48 fallos favorables que he acompañado.

Herramientas y criterios de calidad de la evidencia

No se trata de “apretar un botón”. Se trata de criterios:

- Calidad mínima útil: duración suficiente del habla del presunto locutor; SNR aceptable; ausencia de clipping severo.

- Formación de hipótesis: qué se intenta probar (autenticidad, autoría, contenido).

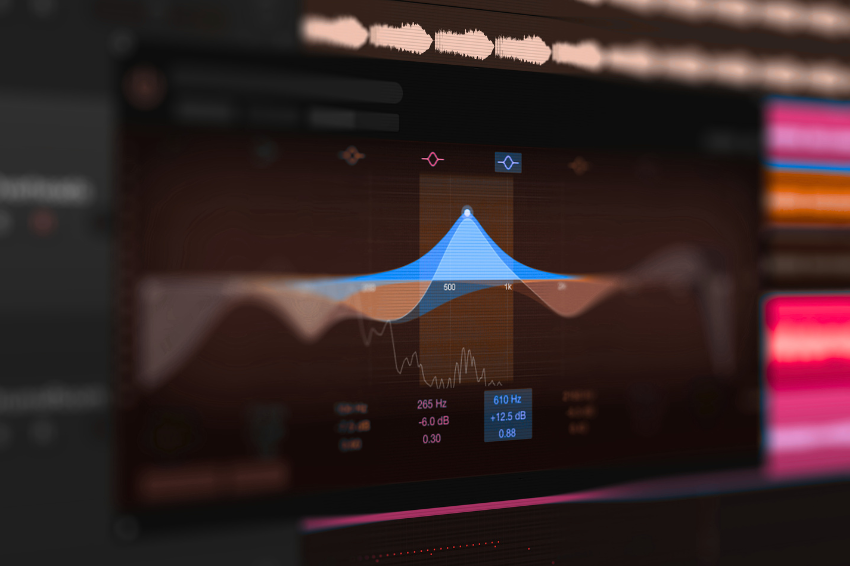

- Selección de técnicas: espectrogramas, análisis de MFCC, comparación de formantes, timbre y prosodia, pruebas de canal y compresión.

- Repetibilidad: parametrizaciones anotadas, copias de trabajo, versionado.

- Transparencia: explicar el porqué de cada paso.

- Limitaciones: cuando la evidencia no da, lo digo. Eso también fortalece la credibilidad.

Desde la informática forense, aplico controles: hash, timeline de archivos, verificación de origen (dispositivo, chat, exportación), y documentación de software y versiones. La suma de ambas disciplinas —acústica e informática— multiplica la fiabilidad probatoria.

En la práctica, esta disciplina mi trabajo y me permite sostener el dictamen en contrainterrogatorio: cuando me preguntan “¿por qué eligió esa técnica?”, la respuesta está documentada.

Deepfakes, manipulación y cómo detectarlas

Los deepfakes de voz ya no son ciencia ficción. He visto casos donde una copia reenviada mil veces borra huellas, y otros donde el patrón de síntesis asoma en la micro-prosodia. ¿Qué hago?

- Autenticación reforzada: patrones de compresión y ruido consistentes con el canal; búsqueda de incoherencias temporales.

- Análisis de consistencia vocal: distribución de formantes, estabilidad del pitch y variabilidad prosódica.

- Pruebas cruzadas: comparación con muestras de control grabadas bajo condiciones similares (si el tribunal lo permite).

- Contexto comunicativo: a veces la clave está en el discurso: muletillas, colocaciones léxicas, pausas habituales.

No prometo milagros: prometo metodología. Y, cuando la evidencia lo permite, esa metodología me ha dado resultados favorables en tribunales a lo largo de México.

Cómo presentar un informe pericial que convenza al juez

Un buen informe pericial es técnico y, a la vez, legible:

- Objeto y preguntas periciales: qué se me pide responder.

- Metodología: cadena de custodia, herramientas, parámetros y controles.

- Resultados: hallazgos con gráficas y tablas legibles.

- Discusión: qué significan esos hallazgos y qué límites tienen.

- Conclusiones graduadas: nada de absolutos vacíos; claridad y honestidad.

- Anexos: hash, bitácoras, capturas, versiones de software, muestras comparativas.

En audiencias, suelo explicar en lenguaje claro conceptos como SNR, verificación vs. identificación y por qué un cambio de canal afecta la comparación. Ese esfuerzo pedagógico, sumado a mis más de 50 análisis realizados y 10 años peritando, ha sido clave para que los tribunales valoren el dictamen sin temor a tecnología “caja negra”.

Casos y escenarios frecuentes en México

- Audios de mensajería en conflictos laborales o familiares: autenticidad y autoría.

- Llamadas telefónicas en investigaciones: filtrado de ruido e identificación del hablante bajo tiempo limitado.

- Grabaciones ambientales con múltiples interlocutores: diarización (quién habla y cuándo) y transcripción forense.

- Videos de seguridad: extracción y mejora del audio, sincronía audio-video y verificación de integridad.

- Dispositivos asegurados (celulares/computadoras): adquisición forense, preservación con hash y análisis del timeline de archivos.

En varios de estos escenarios, mi enfoque “tecnológico y psicológico” aporta ventajas: no basta con medir; hay que entender cómo la emoción o el estrés distorsionan temporalmente la voz. Integrar ambas aristas me ha permitido orientar mejor al tribunal y sostener conclusiones robustas. Por eso, cuando un despacho me pregunta si “conviene meter el audio”, la respuesta depende de lo que realmente pueda probar ese archivo tras pasar por el pipeline completo.

Preguntas frecuentes

¿Qué calidad mínima necesito?

La que permita identificar con claridad tramos de habla útiles, con SNR razonable y sin recodificaciones en cadena. Si no se alcanza, se establece explícitamente el límite probatorio.

¿Reconocimiento de voz = prueba plena?

Depende del caso y de cómo se sustenta. Presento conclusiones graduadas y explico alcances y límites; esa honestidad mejora la credibilidad del dictamen.

¿Cómo garantizan la integridad del archivo?

Con adquisición forense, hash documentado, cadena de custodia y trabajo sobre copias de trabajo verificadas.

¿Se pueden detectar deepfakes?

En muchos casos sí, combinando autenticación técnica, análisis acústico-lingüístico y consistencia con el canal. No ofrezco certezas mágicas; ofrezco método.

¿Cuánto tarda y cuánto cuesta?

Varía por complejidad (autenticación, reconocimiento, transcripción, número de muestras). Siempre inicio con una factibilidad técnica para no crear expectativas irreales.

Conclusión

La acústica forense y el reconocimiento de voz, bien integrados con la informática forense, son herramientas poderosas cuando se aplican con método, transparencia y sentido práctico. Mi experiencia como Perito Oficial —más de 10 años, 50+ análisis y 48 juicios favorables— me enseñó que el éxito está en los detalles: preservar, analizar, explicar… y decir también lo que la evidencia no permite afirmar. Si necesitas evaluar un audio antes de ofrecerlo, aquí tienes un camino claro para hacerlo con garantías.